'보안 > 기술 정보' 카테고리의 다른 글

| die 2.0.5 detect it easy (0) | 2020.05.08 |

|---|---|

| Monitoring BlockChain (0) | 2019.01.24 |

| Excute BlockChain - Hello World (0) | 2019.01.24 |

| [보안] SSH tunneling port forwarding (터널링) (0) | 2018.03.07 |

| [Captcha] 캡챠 우회 하기 (0) | 2017.08.03 |

| die 2.0.5 detect it easy (0) | 2020.05.08 |

|---|---|

| Monitoring BlockChain (0) | 2019.01.24 |

| Excute BlockChain - Hello World (0) | 2019.01.24 |

| [보안] SSH tunneling port forwarding (터널링) (0) | 2018.03.07 |

| [Captcha] 캡챠 우회 하기 (0) | 2017.08.03 |

| 이거 눌러봐요 악용될 수 없다는 공지 떴네요 (0) | 2020.05.22 |

|---|---|

| Monitoring BlockChain (0) | 2019.01.24 |

| Excute BlockChain - Hello World (0) | 2019.01.24 |

| [보안] SSH tunneling port forwarding (터널링) (0) | 2018.03.07 |

| [Captcha] 캡챠 우회 하기 (0) | 2017.08.03 |

geth \ --rpc \ --rpcport 8545 \ --rpcaddr 127.0.0.1 \ --rpccorsdomain 127.0.0.1 \ --rpcapi "eth,web3,miner,net,admin,personal,debug" \ --metrics \ --bootnodes <your-bootnodes>

geth monitor --attach=http://127.0.0.1:8545 txpoolgeth attach http://127.0.0.1:8545 --exec "debug.metrics(false).txpool"geth attach http://127.0.0.1:8545 --exec "debug.metrics(false)"| 이거 눌러봐요 악용될 수 없다는 공지 떴네요 (0) | 2020.05.22 |

|---|---|

| die 2.0.5 detect it easy (0) | 2020.05.08 |

| Excute BlockChain - Hello World (0) | 2019.01.24 |

| [보안] SSH tunneling port forwarding (터널링) (0) | 2018.03.07 |

| [Captcha] 캡챠 우회 하기 (0) | 2017.08.03 |

[ Step 0 : Install : MAC ] - 리눅스일경우 다른 방법으로 설치하거나 빌드하면됨

$ brew tap ethereum/ethereum

$ brew install ethereum

[ Step 1 : Create Genesis Block ]

$ mkdir -p ethereum-tutorial && cd ethereum-tutorial

$ mkdir -p private && cd private

$ puppeth

> anyname

> 2. Configure new genesis

> 1. Create new genesis from scratch

> 1. Ethash - proof of work

> 0x100000000000

> (blank:Default pre-funded with 1wei )

> 12345 ( networkID)

<< loop answer >>

> 2. Manage existing genesis

> 2. Export genesis configuration

> ( Ctrl + C : breake process )

there are 4 files;

anyname.json,

anyname-parity.json

anyname-harmony.json

anyname-aleth.json

[Step 2 : Initialize the genesis block]

$ geth --data ~/.ethereum-tutorial/private init anyname.json

[Step 3: Creating accounts]

$ geth --datadir . account new

$ geth --datadir . account list

[Step 4: Write a Shell Script to Start Blockchain]

$ vi startnode.sh

geth --networkid 4224 --mine --minerthreads 1 --datadir "~/Desktop/Playground/ethereum-tutorial/private" --nodiscover --rpc --rpcport "8545" --port "30303" --rpccorsdomain "*" --nat "any" --rpcapi eth,web3,personal,net --unlock 0 --password ~/ethereum-tutorial/private/password.sec --ipcpath "~/Library/Ethereum/geth.ipc"

<< Create another file named password.sec in private folder. >>

$ chmod +x startnode.sh

$ ./startnode.sh

[Step 5: Connect to running geth]

$ geth attach --datadir ~/ethereum-tutorial

[Step 6: Query the blockchain]

> eth.accounts

> eth.getBalance(eth.accounts[0])

> web3.fromWei(eth.getBalance(eth.accounts[0]), "ether")

$ miner.stop()

$ miner.start()

[Step 7: Make transactions]

> eth.sendTransaction({from: eth.coinbase, to: eth.accounts[1], value: web3.toWei(10, "ether")})

> web3.fromWei(eth.getBalance(eth.accounts[1]), "ether")

| die 2.0.5 detect it easy (0) | 2020.05.08 |

|---|---|

| Monitoring BlockChain (0) | 2019.01.24 |

| [보안] SSH tunneling port forwarding (터널링) (0) | 2018.03.07 |

| [Captcha] 캡챠 우회 하기 (0) | 2017.08.03 |

| [보안][기술][BurpSuite] 버프슛 사용하는 방법에 대한 세미나 (0) | 2017.06.23 |

출처 : https://blog.trackets.com/2014/05/17/ssh-tunnel-local-and-remote-port-forwarding-explained-with-examples.html

원문 :

간단 정리

$ ssh -L 9000:imgur.com:80 user@example.com> example.com:80 에 접속함. ( localhost 통함 )

$ ssh -L 9000:localhost:5432 user@example.com

psql -h localhost -p 9000> localhost:3000에 접속함. (example.com 통함 )

$ ssh -R 9000:localhost:3000 user@example.comGatewayPorts yes$ sudo vim /etc/ssh/sshd_config$ sudo service ssh restart> 추가 팁, -nNT는 SSH 메뉴얼 찾아보라고 함. ㅡ.ㅡㅋ

$ ssh -nNT -L 9000:imgur.com:80 user@example.com* 추가 :: Windows 환경에서 OpenSSH 설치/설정

* 추가 :: Windwos 환경에서 sshd 설치/설정, cygwin 활용

- 출처 : https://docs.oracle.com/cd/E23562_01/doc.1035/e14501/install.htm

* OpenSSH-Win32/64

download > https://github.com/PowerShell/Win32-OpenSSH/releases

site > http://www.openssh.com/

* Added User Security configuration

ref : https://askubuntu.com/questions/48129/how-to-create-a-restricted-ssh-user-for-port-forwarding

* sshd configuration

| Monitoring BlockChain (0) | 2019.01.24 |

|---|---|

| Excute BlockChain - Hello World (0) | 2019.01.24 |

| [Captcha] 캡챠 우회 하기 (0) | 2017.08.03 |

| [보안][기술][BurpSuite] 버프슛 사용하는 방법에 대한 세미나 (0) | 2017.06.23 |

| [대회/세미나] 갈만한 곳 메모 (0) | 2015.07.29 |

# 기본 출처 : http://kthan.tistory.com/176

# 버젼 최신화로 인해, 위 링크 내용을 토대로 수정됨

설치 Lib

* leptonica 1.74

: http://www.leptonica.com/download.html

:: file << http://www.leptonica.com/source/leptonica-1.74.4.tar.gz

:: latest git << https://github.com/DanBloomberg/leptonica

* tesseract-ocr

: https://github.com/tesseract-ocr/tesseract/wiki/Compiling-%E2%80%93-GitInstallation

* tesser data

* pytesser

: https://code.google.com/archive/p/pytesser/

------------------------------------------------------------------------------------------------------------------------------------------

기본 테스트

아래 테스트 코드로 샘플 검사하는데 제대로 안되길래, 에러 메시지 확인해 보니,

TESSDATA_PREFIX 설정이 필요하다고 해서 아래 명령어로 경로 추가함.

( /usr/local/share/tessdata를 링크걸려고 했으나 용량 때문에 다른 파티션에 추가 했더니.. 링크가 안걸려서..에러 발생 )

------------------------------------------------------------------------------------------------------------------------------------------

ref : http://effbot.org/imagingbook/image.htm

위 PIL 활용해서 인식이 모호한 텍스트 그림 보정 가능

------------------------------------------------------------------------------------------------------------------------------------------

convert 이미지 수정

convert test3image.png -blur 0x3 -level 30%,70% b.png

>> 이건 잘 안먹혀서.. 일단 패쓰~ ( 난중에 다른거에 활요하면 좋을듯..?! )

------------------------------------------------------------------------------------------------------------------------------------------

ref : https://robertgawron.blogspot.kr/2010/11/almost-all-sites-use-images-with-text.html

이 사이트의 함수 활용

$ command arg1 arg2

arg1 : image-file

arg2 : level

------------------------------------------------------------------------------------------------------------------------------------------

PIL 활용하여, BG 및 기타 노이즈 효과 제거 가능

https://stackoverflow.com/questions/24687760/numpy-pil-python-crop-image-on-whitespace-or-crop-text-with-histogram-threshol

| Excute BlockChain - Hello World (0) | 2019.01.24 |

|---|---|

| [보안] SSH tunneling port forwarding (터널링) (0) | 2018.03.07 |

| [보안][기술][BurpSuite] 버프슛 사용하는 방법에 대한 세미나 (0) | 2017.06.23 |

| [대회/세미나] 갈만한 곳 메모 (0) | 2015.07.29 |

| [Backtrack] Maintaining - nc, payload, bind_tcp (0) | 2014.12.03 |

https://www.youtube.com/watch?v=2p6twRRXK_o&feature=youtu.be

| [보안] SSH tunneling port forwarding (터널링) (0) | 2018.03.07 |

|---|---|

| [Captcha] 캡챠 우회 하기 (0) | 2017.08.03 |

| [대회/세미나] 갈만한 곳 메모 (0) | 2015.07.29 |

| [Backtrack] Maintaining - nc, payload, bind_tcp (0) | 2014.12.03 |

| [모의해킹] 연습할 곳 메모 (0) | 2014.11.21 |

| [Captcha] 캡챠 우회 하기 (0) | 2017.08.03 |

|---|---|

| [보안][기술][BurpSuite] 버프슛 사용하는 방법에 대한 세미나 (0) | 2017.06.23 |

| [Backtrack] Maintaining - nc, payload, bind_tcp (0) | 2014.12.03 |

| [모의해킹] 연습할 곳 메모 (0) | 2014.11.21 |

| [AWS] re:Invent (0) | 2014.11.18 |

| [보안][기술][BurpSuite] 버프슛 사용하는 방법에 대한 세미나 (0) | 2017.06.23 |

|---|---|

| [대회/세미나] 갈만한 곳 메모 (0) | 2015.07.29 |

| [모의해킹] 연습할 곳 메모 (0) | 2014.11.21 |

| [AWS] re:Invent (0) | 2014.11.18 |

| [Pentest] Penetration Testing in the Real World (0) | 2014.11.07 |

우선 여기부터하고 아래도 해보자~

------------------------------------------------------------------------------------------------

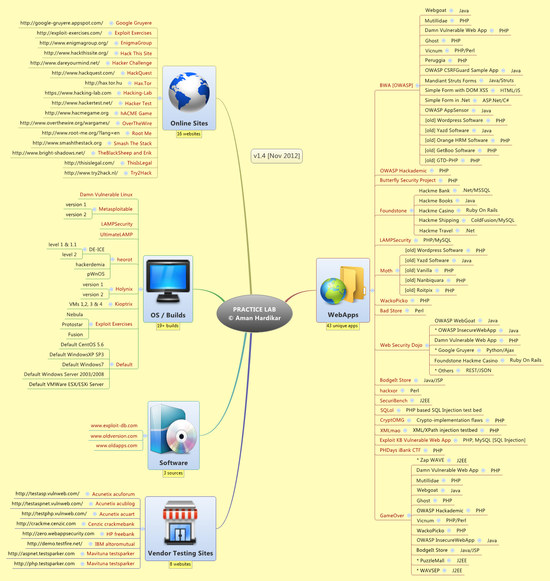

침투테스트 가상환경을 샌드박스 형태로 제공하여, 온라인상에서 모의해킹을 해볼수 있는 사이트

OWASP에서 웹 취약점 테스트를 위해 제공하는 VM웨어용 가상이미지 파일 다운로드 및 프로젝트 페이지

http://sourceforge.net/projects/owaspbwa/files/

온라인상으로 프로그래밍언어를 실행하고 컴파일할 수 있는 사이트

취약한 웹 어플리케이션 소스를 제공하는 사이트

온라인 모의해킹 사이트

http://hack-me.org/index.php?p=home

OWASP 취약점을 바탕으로한 취약점 테스팅 가상환경

http://sourceforge.net/projects/vicnum/

리눅스, 아파치, PHP, MySQL의 보안을 학습하기 위한 가상환경을 제공

http://sourceforge.net/projects/lampsecurity/

웹취약점 테스트를 하기 위해 제작된 가상이미지

http://sourceforge.net/projects/websecuritydojo/

다양한 환경에서 악의적인 코드를 분석할 수 있는 가상머신

http://bruteforce.gr/honeydrive

웹취약점 테스트 환경을 제공하는 사이트

https://www.pentesterlab.com/exercises

웹해킹 전문가가 만든 침투테스트를 위한 가상 이미지

https://bechtsoudis.com/work-stuff/challenges/drunk-admin-web-hacking-challenge/

다양한 모의 해킹를 실습하고 트레이닝할 수 있는 기능을 제공하는 툴

http://sourceforge.net/projects/null-gameover/

SQL 인젝션을 테스트하고 실험해 볼 수 있는 환경(소스)를 제공하는 사이트

https://github.com/Audi-1/sqli-labs

침투테스트 환경을 제공(DVL)

http://sourceforge.jp/projects/sfnet_virtualhacking/downloads/os/dvl/DVL_1.5_Infectious_Disease.iso/

모의해킹 연습 사이트 링크 모음

http://chogar.blog.me/80130034776

모의해킹 관련 정보를 제공하는 사이트 (아래 그림 출처)

http://www.amanhardikar.com/mindmaps/PracticewithURLs.html

| [대회/세미나] 갈만한 곳 메모 (0) | 2015.07.29 |

|---|---|

| [Backtrack] Maintaining - nc, payload, bind_tcp (0) | 2014.12.03 |

| [AWS] re:Invent (0) | 2014.11.18 |

| [Pentest] Penetration Testing in the Real World (0) | 2014.11.07 |

| [Pentest] ZAP, Kali OWASP ZAP Tutorial, Ajax Spidering auth (0) | 2014.11.07 |